Web App Vulnerability Analyst Training

Web App Vulnerability Analyst Training

Web App Vulnerability Analyst E-Learning Training Gecertificeerde docenten Quizzen Assessments test examen Live Labs Tips trucs Certificaat.

Lees meer- Kortingen:

-

- Koop 2 voor €292,04 per stuk en bespaar 2%

- Koop 3 voor €289,06 per stuk en bespaar 3%

- Koop 5 voor €277,14 per stuk en bespaar 7%

- Koop 10 voor €268,20 per stuk en bespaar 10%

- Koop 25 voor €253,30 per stuk en bespaar 15%

- Koop 50 voor €232,44 per stuk en bespaar 22%

- Koop 100 voor €208,60 per stuk en bespaar 30%

- Koop 200 voor €149,00 per stuk en bespaar 50%

- Beschikbaarheid:

- Op voorraad

- Levertijd:

- Voor 17:00 uur besteld! Start vandaag. Gratis Verzending.

- Award Winning E-learning

- De laagste prijs garantie

- Persoonlijke service van ons deskundige team

- Betaal veilig online of op factuur

- Bestel en start binnen 24 uur

Web App Vulnerability Analyst E-Learning Training

Beveilig je webapplicaties met kennis van OWASP Top 10 kwetsbaarheden.

In een wereld waar webapplicaties het kloppend hart zijn van digitale diensten, is kennis van webbeveiliging geen luxe, maar een noodzaak. Deze training richt zich op de OWASP Top 10: de tien meest voorkomende kwetsbaarheden in webapplicaties. Je leert niet alleen wat deze risico’s inhouden, maar ook hoe je ze ontdekt, voorkomt en benut voor security testing.

Tijdens deze leerreis:

- Krijg je inzicht in elk van de OWASP Top 10 kwetsbaarheden

- Leer je hoe je webapplicaties test op zwakke plekken

- Begrijp je de impact van kwetsbaarheden op bedrijfscontinuïteit

- Werk je aan het opbouwen van veilige software van binnenuit

- Inclusief labs, assessments, mentorhulp en 365 dagen toegang

Waarom kiezen voor deze opleiding?

- Leer van de wereldwijd erkende OWASP-standaard

- Bouw bewustzijn en expertise op in webbeveiliging

- Combineer theorie met praktijk via oefenlabs

- Geschikt voor zowel technische als niet-technische profielen

- 365 dagen toegang tot alle bronnen, volledig online

Wie zou moeten deelnemen?

Deze training is ideaal voor:

- Softwareontwikkelaars en webdesigners die veilige code willen schrijven

- Beveiligingsprofessionals die webapplicaties testen of auditen

- Architecten en teamleiders die beveiliging willen integreren in hun workflow

- Managers en beleidsmakers die security bewustzijn binnen het team willen verhogen

Deze Learning Kit met meer dan 12 leeruren is verdeeld in drie sporen:

Demo Web App Vulnerability Analyst Training

Cursusinhoud

E-learning courses (12 hours +)

OWASP Top 10: Web Application Security

Course: 1 Hour, 38 Minutes

- Course Overview

- Web Application Development

- Secure Coding

- The Open Web Application Security Project

- OWASP Zed Attack Proxy and Burp Suite

- OWASP Enterprise Security API

- Static and Dynamic Software Testing

- Running the Metasploitable Vulnerable VM

- Vulnerability Scanning and Penetration Testing

- Performing Network Mapping with Nmap

- Vulnerability Scanning with OpenVAS

- Comparing Network Scans Using the Zenmap GUI

- Web Application Firewall

- Deploying a WAF in Microsoft Azure

- Course Summary

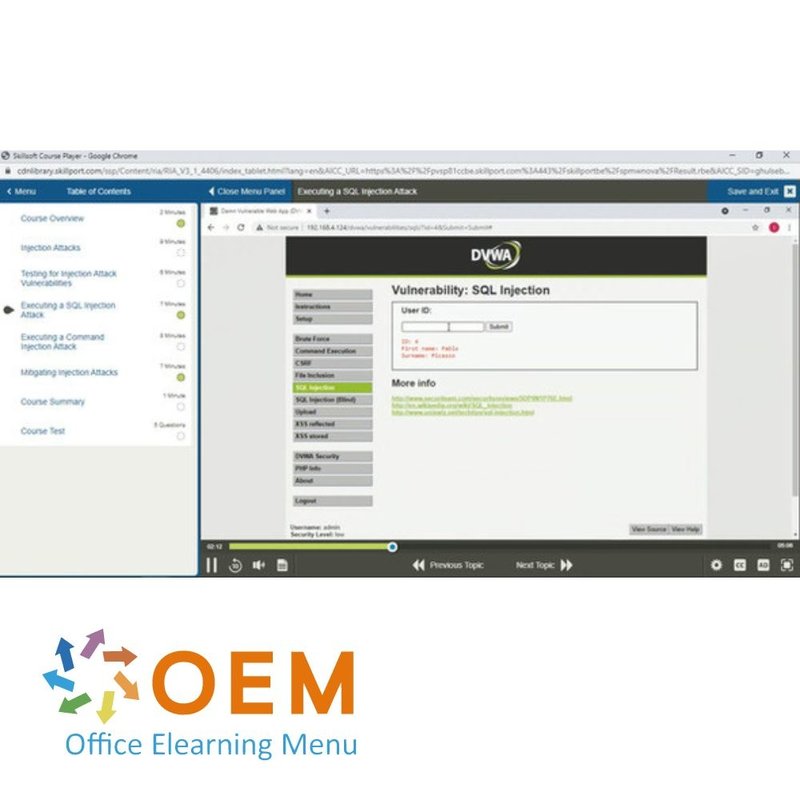

OWASP Top 10: A1 - Injection

Course: 40 Minutes

- Course Overview

- Web Application Development

- Secure Coding

- The Open Web Application Security Project

- OWASP Zed Attack Proxy and Burp Suite

- OWASP Enterprise Security API

- Static and Dynamic Software Testing

- Running the Metasploitable Vulnerable VM

- Vulnerability Scanning and Penetration Testing

- Performing Network Mapping with Nmap

- Vulnerability Scanning with OpenVAS

- Comparing Network Scans Using the Zenmap GUI

- Web Application Firewall

- Deploying a WAF in Microsoft Azure

- Course Summary

OWASP Top 10: A2 - Broken Authentication

Course: 1 Hour, 32 Minutes

- Course Overview

- Authentication and Authorization

- Broken Authentication Attacks

- Hashing Credentials

- Encrypting Credentials over the Network

- Analyzing Plain Text Transmissions Using Wireshark

- Deploying Password Policies Using Group Policy

- Cracking Web Form Passwords with Hydra

- Cracking Web Form Passwords with Burp Suite

- Cracking RDP Passwords with Hydra

- Cracking Linux User Account Passwords

- Using Deception to Steal Credentials

- Enabling User Multi-factor Authentication

- Configuring Conditional Access Policies

- Mitigating Broken Authentication Attacks

- Course Summary

OWASP Top 10: A3 - Sensitive Data Exposure

Course: 1 Hour, 48 Minutes

- Course Overview

- Sensitive Data Exposure Attacks

- Personally Identifiable Information

- Data Privacy Security Standards

- Classifying Data with Microsoft File Server Resource Manager

- Classifying Data with Amazon Macie

- Configuring Azure Information Protection

- Hashing Files in Windows

- Hashing Files in Linux

- Encrypting Data at Rest with Encrypting File System

- Encrypting Data at Rest with Microsoft BitLocker

- PKI Certificates

- Enabling HTTPS for a Web Application

- Enabling IPsec for LAN Traffic

- Encrypting Cloud Storage with Key Vault Keys

- Mitigating Sensitive Data Exposure Attacks

- Course Summary

OWASP Top 10: A4 - XML External Entities

Course: 32 Minutes

- Course Overview

- Extensible Markup Language

- XML External Entity Attacks

- Scanning For XXE Vulnerabilities

- Executing an XXE Attack

- Mitigating XXE Attacks

- Course Summary

OWASP Top 10: A5 - Broken Access Control

Course: 1 Hour, 31 Minutes

- Course Overview

- Access Control Models

- Broken Access Control Attacks

- HTTP Methods

- Managing Windows File System Permissions

- Managing Linux File System Permissions

- Managing Attribute-based File System Permissions

- Assigning Code Permissions in the Cloud

- Digitally Signing PowerShell Scripts

- Identity Federation and Claims

- Executing a Directory Traversal Attack

- Acquiring Keystrokes Using a Hardware Keylogger

- Mitigating Broken Access Control Attacks

- Course Summary

OWASP Top 10: A6 - Security Misconfiguration

Course: 1 Hour, 8 Minutes

- Course Overview

- Security Misconfiguration Attacks

- Application Containers

- Managing Containers Using Docker

- Creating and Populating a Container Registry

- Deploying a Cloud-based HTTP Container

- Hardening Security Settings Using Microsoft Group Policy

- Configuring Azure Policy for Security Compliance

- Managing Patches with Windows Server Update Services

- Mitigating Security Misconfigurations

- Course Summary

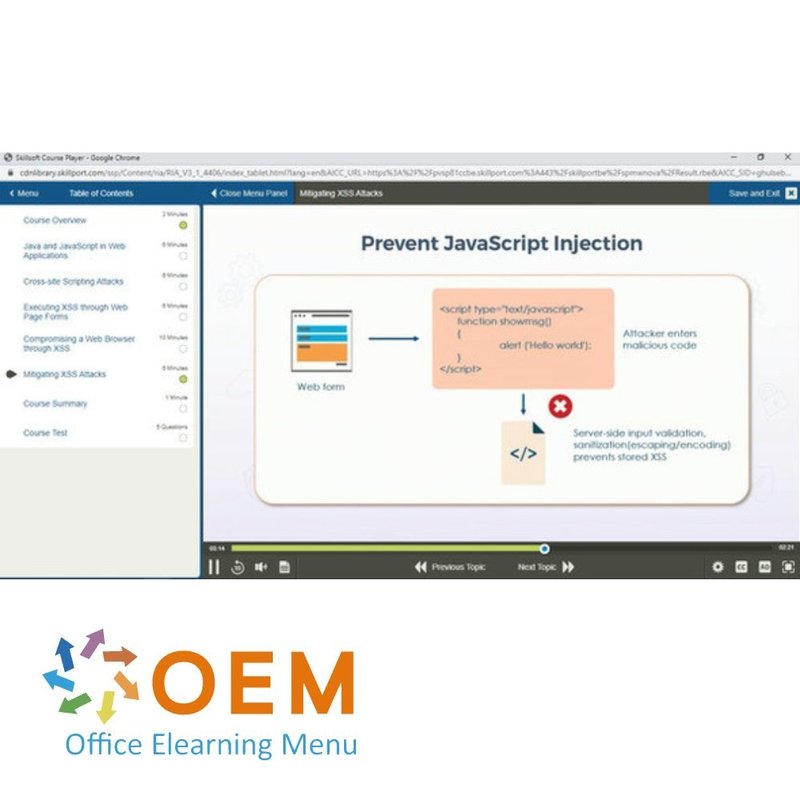

OWASP Top 10: A7 - Cross-site Scripting

Course: 36 Minutes

- Course Overview

- Java and JavaScript in Web Applications

- Cross-site Scripting Attacks

- Executing XSS through Web Page Forms

- Compromising a Web Browser through XSS

- Mitigating XSS Attacks

- Course Summary

OWASP Top 10: A8 - Insecure Deserialization

Course: 21 Minutes

- Course Overview

- Object-oriented Programming

- Insecure Deserialization Attacks

- Mitigating Insecure Deserialization Attacks

- Course Summary

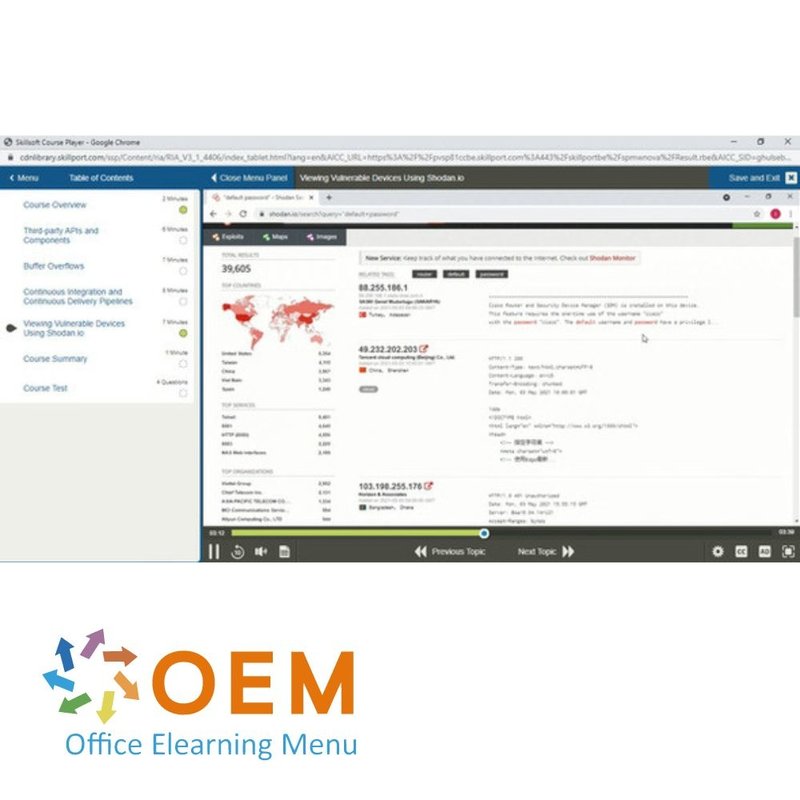

OWASP Top 10: A9 - Using Components with Known Vulnerabilities

Course: 31 Minutes

- Course Overview

- Third-party APIs and Components

- Buffer Overflows

- Continuous Integration and Continuous Delivery Pipelines

- Viewing Vulnerable Devices Using Shodan.io

- Course Summary

OWASP Top 10: A10 - Insufficient Logging & Monitoring

Course: 1 Hour, 7 Minutes

- Course Overview

- Logging and Monitoring

- SIEM and SOAR

- Forwarding Log Entries Using syslog-ng

- Enabling Cloud Web Application Performance Monitoring

- Intrusion Detection and Prevention

- Installing the Snort IDS

- Testing Snort IDS Rules

- Analyzing Suspicious Network Traffic Using Wireshark

- Mitigating Monitoring Deficiencies

- Course Summary

OWASP Top 10: Discovering & Exploiting Web App Vulnerabilities

Course: 1 Hour, 19 Minutes

- Course Overview

- Configuring the Metasploitable2 Web App Virtual Machine

- Using nmap to Discover HTTP Hosts

- Scanning a Web Application for Vulnerabilities

- Executing a Denial of Service Attack against a Web App

- Executing a Cross-site Scripting Attack against a Web App

- Executing a Cross-site Request Forgery Attack against a Web App

- Executing a SQL Injection Attack against a Web App

- Executing a File Inclusion Attack against a Web App

- Capturing Web App Keystrokes Using a Hardware Key Logger

- Capturing HTTP Cleartext Credentials

- Spoofing HTTP Traffic Using hping

- Deploying a Cloud-based Web Application

- Course Summary

Assessment: OWASP Top 10 Mitigations

Will test your knowledge and application of the topics presented throughout the Web App Vulnerability Analyst courses.

Practice Lab: OWASP Top 10 Mitigations (estimated duration: 8 hours)

In this lab, the focus will be on discovering and exploiting web app vulnerabilities as detailed in theOWASP Top 10.

The following exercises will be performed:

- Perform vulnerability scanning using OWASP Zed Attack Proxy

- Identify active network hosts and services using nmap

- Use freely available tools to run a SQL injection attack against a web application

- Use Wireshark to view plain text credential transmissions

- Use the Hydra tool to crack web form user passwords

- Hash files using Windows commands

- Assemble fake TCP/IP packets using hping3

- Execute a denial of service (DoS) attack against a web application

- In this lab, you will have access to:

- Windows Server 2019

- Parrot OS

- Bee-box

- Wireshark

- bWAPP

- Hydra

- Hping3

- Slowloris

- Windows PowerShell

| Taal | Engels |

|---|---|

| Kwalificaties van de Instructeur | Gecertificeerd |

| Cursusformaat en Lengte | Lesvideo's met ondertiteling, interactieve elementen en opdrachten en testen |

| Lesduur | 12 uur |

| Assesments | De assessment test uw kennis en toepassingsvaardigheden van de onderwerpen uit het leertraject. Deze is 365 dagen beschikbaar na activering. |

| Online Virtuele labs | Ontvang 12 maanden toegang tot virtuele labs die overeenkomen met de traditionele cursusconfiguratie. Actief voor 365 dagen na activering, beschikbaarheid varieert per Training. |

| Online mentor | U heeft 24/7 toegang tot een online mentor voor al uw specifieke technische vragen over het studieonderwerp. De online mentor is 365 dagen beschikbaar na activering, afhankelijk van de gekozen Learning Kit. |

| Voortgangsbewaking | Ja |

| Toegang tot Materiaal | 365 dagen |

| Technische Vereisten | Computer of mobiel apparaat, Stabiele internetverbindingen Webbrowserzoals Chrome, Firefox, Safari of Edge. |

| Support of Ondersteuning | Helpdesk en online kennisbank 24/7 |

| Certificering | Certificaat van deelname in PDF formaat |

| Prijs en Kosten | Cursusprijs zonder extra kosten |

| Annuleringsbeleid en Geld-Terug-Garantie | Wij beoordelen dit per situatie |

| Award Winning E-learning | Ja |

| Tip! | Zorg voor een rustige leeromgeving, tijd en motivatie, audioapparatuur zoals een koptelefoon of luidsprekers voor audio, accountinformatie zoals inloggegevens voor toegang tot het e-learning platform. |

Er zijn nog geen reviews geschreven over dit product.

OEM Office Elearning Menu Top 2 in ICT-trainingen 2024!

OEM Office Elearning Menu is trots op de tweede plaats in de categorie ICT-trainingen 2024 bij Beste Opleider van Nederland (Springest/Archipel). Dank aan al onze cursisten voor hun vertrouwen!

Beoordelingen

Er zijn nog geen reviews geschreven over dit product.